Come possiamo sapere se un'email è un tentativo di phishing?

Questo articolo spiega come puoi verificare alcuni aspetti di un messaggio email PHISHING.

Nel mondo online ci sono diverse sfide che puoi superare se hai sufficienti informazioni per identificarle rapidamente. Il phishing è una di queste sfide e rappresenta un tentativo di frodare le informazioni personali attraverso vari metodi di impersonificazione (identità falsa).

Gli aggressori generano periodicamente campagne di phishing, di solito tramite email attentamente create, con l'obiettivo di ottenere informazioni personali bancarie o di accesso su varie piattaforme utilizzate dalle vittime. È importante che gli utenti siano vigili e analizzino attentamente il tipo di messaggio ricevuto.

Meccanismo comune di manifestazione:

- I messaggi di phishing sono redatti per indurre uno stato di urgenza, pressione o difficoltà. Ad esempio:

- Suggerisce la necessità di aggiornare rapidamente i dati personali su un certo sito web o link.

- Imitazione dell'identità visiva di una banca, di un programma o servizio conosciuto.

- Il contenuto del messaggio è simile visivamente e testualmente a quello dell'entità impersonata.

* Fate attenzione ai seguenti elementi nei messaggi sospetti:

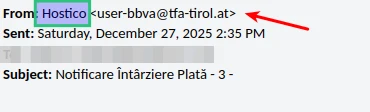

1) Indirizzo email: From (mittente)

- L'indirizzo può sembrare legittimo, come ad esempio:

- Un'istituzione bancaria;

- Un contatto conosciuto;

- Un servizio online (es.: pannello di controllo, email, ecc.);

- Una società di servizi (gas, elettricità, internet);

- Un negozio online o un social network.

Attenzione! Anche se il nome del mittente sembra corretto, è sempre necessario controllare l'indirizzo e-mail da cui è stato inviato il messaggio.

2) Indirizzo email: Reply-To o Return-Path (il destinatario della risposta)

- L'indirizzo reale dell'attaccante è diverso da quello visualizzato nel campo From.

- Puoi controllare questi indirizzi nelle intestazioni dell'email, accessibili nel client di posta utilizzato (es.: Visualizza intestazioni o Tutte le intestazioni).

All'interno delle intestazioni, i campi Return-Path e Reply-To rivelano l'indirizzo reale del mittente. Se questi differiscono dall'indirizzo mostrato nel campo From, il messaggio è sospetto.

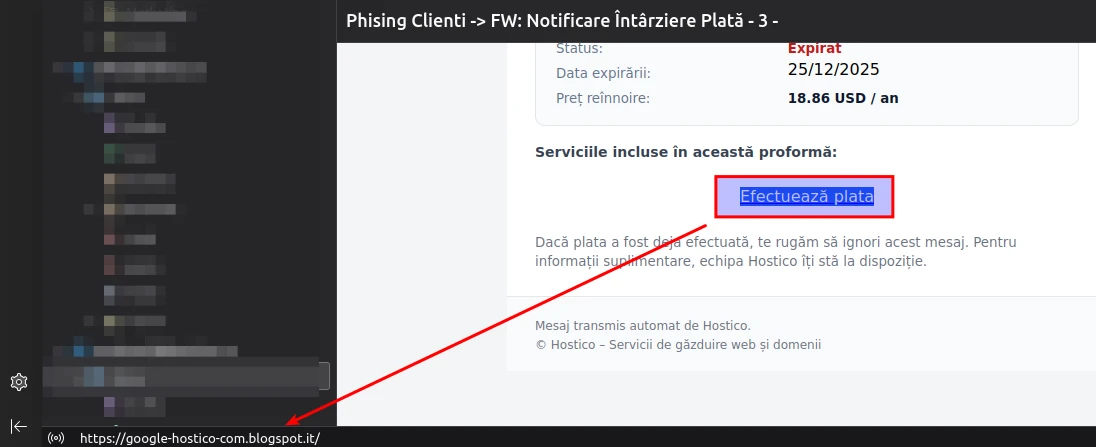

3) I link nel messaggio

- I link possono aprire pagine false che imitano siti legittimi.

- Questi possono includere moduli per la raccolta di dettagli personali.

4) Gli allegati del messaggio

- Gli allegati possono contenere file apparentemente legittimi, ma infetti.

- L'apertura di questi può eseguire codici dannosi, scaricare virus o reindirizzare a pagine non sicure.

5) Altri elementi sospetti

- Qualsiasi dettaglio insolito o che susciti sospetti nel messaggio.

Raccomandazioni:

- * Non aprite email da fonti sconosciute.

- * Evitate di accedere ai link o allegati in tali messaggi.

- * Non compilare informazioni personali in moduli sospetti.

- * Se avete già compilato informazioni personali in un modulo di questo tipo, cambiate immediatamente la password dell'account compromesso.

- * Per messaggi sospetti, consultare il dipartimento tecnico di Hostico.

- * Controlla periodicamente gli articoli su Direttorato Nazionale per la Sicurezza Cibernetica (DNSC / CERT-RO).